Năm 2023, MGM Resort – tập đoàn khách sạn casino lớn nhất nước Mỹ bị tê liệt hoàn toàn trong gần 10 ngày. Hệ thống đặt phòng, ATM, máy đánh bạc, thang máy đồng loạt ngưng hoạt động. Thiệt hại vượt 100 triệu USD. Kẻ tấn công không dùng mã độc tinh vi hay khai thác lỗ hổng kỹ thuật. Chúng chỉ gọi một cuộc điện thoại 10 phút.

Đây không phải câu chuyện của riêng MGM. Đây là kịch bản có thể xảy ra với bất kỳ khách sạn nào từ chuỗi nghỉ dưỡng quốc tế đến khách sạn boutique 30 phòng ở Đà Nẵng hay Hội An khi điểm yếu không nằm ở hệ thống công nghệ, mà nằm ở con người và quy trình vận hành.

Trong Webinar #06 do ezCloud tổ chức tháng 3/2026, ông Nguyễn Thanh Tùng — Giám đốc An ninh mạng tại ShieldNet 360, với hơn 12 năm kinh nghiệm trong lĩnh vực an toàn thông tin đã trình bày trực tiếp các chiến dịch tấn công đang nhắm vào ngành khách sạn Việt Nam, phân tích nguyên nhân gốc rễ, và đưa ra lộ trình hành động cụ thể. Đại diện ezCloud tiếp nối với phần giới thiệu kiến trúc bảo mật đang được triển khai trên nền tảng PMS.

Bài recap dưới đây tổng hợp toàn bộ nội dung quan trọng nhất từ buổi webinar Tại đây.

Nội dung

- Tại sao khách sạn là mục tiêu?

- Ba sự cố thực tế đã xảy ra, đang xảy ra

- Năm hình thức tấn công phổ biến nhất vào khách sạn

- Ba tầng điểm yếu và tại sao khắc phục một tầng là chưa đủ

- Lộ trình 10 hành động phòng thủ phân theo thời gian thực thi

- Kiến trúc bảo mật trong hệ thống PMS của ezCloud

- Ba bài học quan trọng nhất từ Webinar #06

- Ba việc khách sạn có thể làm ngay hôm nay

- Hệ thống PMS của bạn đang được bảo vệ ở mức nào?

Tại sao khách sạn là mục tiêu?

Nhiều chủ khách sạn vẫn nghĩ rằng tội phạm mạng nhắm vào ngân hàng, tổ chức tài chính hay doanh nghiệp công nghệ không phải mình. Nhưng thực tế ngược lại. Theo phân tích của ông Nguyễn Thanh Tùng, khách sạn đang là một trong những ngành bị tấn công có chủ đích nhiều nhất vì hai lý do cốt lõi.

Thứ nhất, khách sạn là nơi hội tụ cả tiền mặt lẫn dữ liệu thanh toán. Thông tin thẻ tín dụng của hàng nghìn lượt khách, tài khoản ngân hàng liên kết với hệ thống OTA, dòng tiền đặt phòng theo thời gian thực tất cả tập trung trong một hệ thống duy nhất, thường được bảo vệ ở mức tối thiểu.

Thứ hai, hạ tầng bảo mật của ngành khách sạn vốn yếu hơn ngân hàng rất nhiều. Không có bộ phận IT chuyên trách, không có chính sách bảo mật thông tin, phần mềm quản lý khách sạn (PMS) nhiều nơi vẫn đang chạy trên hệ thống lỗi thời chưa được vá lỗi. Đặc thù phục vụ khách quốc tế đa dạng, vận hành 24/7, nhân viên thay ca liên tục tạo ra hàng chục điểm kẽ hở khó kiểm soát đồng thời.

Nói ngắn gọn: lợi nhuận cao, rủi ro bảo mật thấp đó là lý do khách sạn trở thành “con mồi” ưa thích của tội phạm mạng có tổ chức.

Ba sự cố thực tế đã xảy ra, đang xảy ra

Webinar không dừng lại ở lý thuyết. Ông Tùng trình bày ba vụ tấn công có tên, có số liệu, có diễn biến cụ thể ba kịch bản mà bất kỳ quản lý khách sạn nào cũng cần hiểu rõ.

1. Chiến dịch ClickFix / Storm-1865 đang xảy ra tại Việt Nam

Từ tháng 12/2024 đến nay, một chiến dịch tấn công có mã định danh Storm-1865 đang nhắm trực tiếp vào nhân viên khách sạn tại Đông Nam Á, bao gồm Việt Nam. Cách thức: kẻ tấn công giả mạo Booking.com hoặc Expedia, gửi email với nội dung “xác nhận đặt phòng”, “khiếu nại khách hàng”, “cập nhật thanh toán” trình bày giống hệt email thật, kèm link hoặc file Excel giả hóa đơn.

Khi nhân viên mở file hoặc click link, mã độc PureRAT được cài vào thiết bị cho phép kẻ tấn công chiếm quyền điều khiển từ xa, theo dõi toàn bộ hoạt động, đánh cắp thông tin đăng nhập quản trị các nền tảng đặt phòng và dữ liệu khách hàng.

Điều đáng lo ngại: email tấn công rất chuyên nghiệp vì kẻ tấn công đã chiếm quyền tài khoản đối tác từ trước, lấy dữ liệu booking thật để điền vào email khiến nạn nhân không có lý do gì để nghi ngờ.

2. Chiếm tài khoản Booking.com để lừa tiền đặt phòng Đà Nẵng, 2024–2025

Công an Đà Nẵng đã ghi nhận thủ đoạn này trong giai đoạn 2024–2025: tội phạm xâm nhập, chiếm quyền tài khoản Booking.com của khách sạn, sau đó dùng tính năng chat chính thức của nền tảng để nhắn tin cho khách đã có booking gửi đường link thanh toán giả mạo với giao diện giống hệt trang chính chủ, yêu cầu nhập thông tin ngân hàng và mã OTP.

Đây là dạng tấn công đặc biệt nguy hiểm vì nạn nhân tưởng mình đang giao tiếp trong môi trường an toàn. Khách hàng bị mất tiền. Khách sạn mất uy tín và có thể đối mặt với khiếu nại pháp lý.

3. MGM Resorts: 100 triệu USD từ một cuộc gọi điện thoại

Tháng 9/2023, nhóm hacker Scattered Spider gọi điện đến bộ phận helpdesk của MGM Resorts, giả mạo nhân viên IT, thuyết phục đặt lại thông tin xác thực tài khoản quản trị. Không cần mã độc. Không cần khai thác lỗ hổng kỹ thuật. Chỉ cần một nhân viên helpdesk không có quy trình xác minh danh tính.

Hậu quả: hệ thống đặt phòng, ATM, máy đánh bạc casino và thang máy bị tê liệt 10 ngày. Thiệt hại ước tính hơn 100 triệu USD doanh thu, chưa kể chi phí xử lý sự cố và khôi phục hệ thống.

Bài học rút ra từ cả ba vụ trên là một: kẻ tấn công không cần vượt qua tường lửa. Chúng chỉ cần một nhân viên click sai, một quy trình thiếu bước xác minh, hoặc một tài khoản không có bảo mật hai lớp.

Năm hình thức tấn công phổ biến nhất vào khách sạn

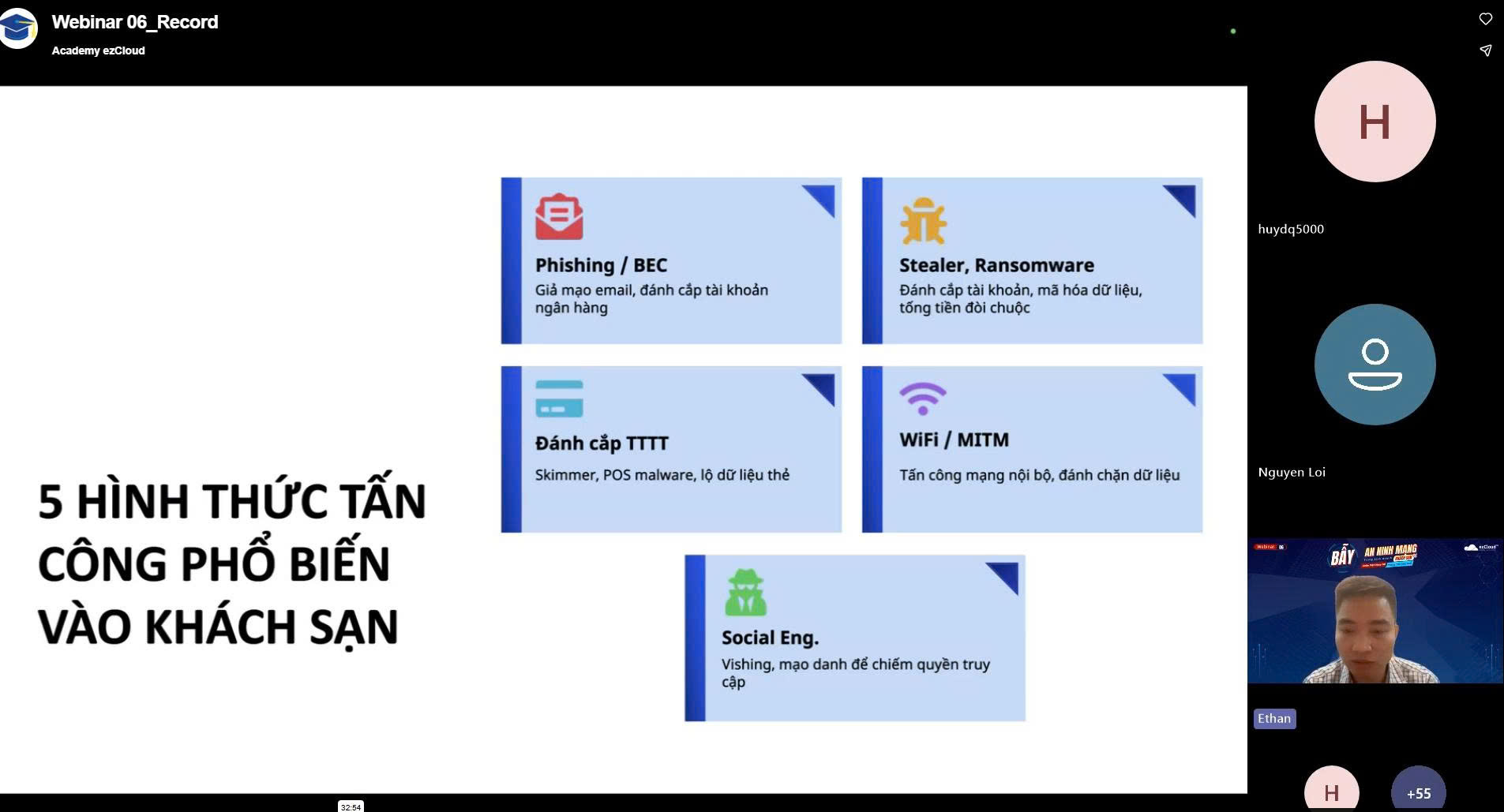

Ông Tùng phân loại các mối đe dọa thành 5 nhóm chính. Mỗi nhóm có cách thức, dấu hiệu nhận biết và thiệt hại điển hình riêng đây là nền tảng để xây dựng chiến lược phòng thủ đúng trọng tâm.

Phishing và Business Email Compromise (BEC)

Kẻ tấn công giả mạo email từ đối tác OTA, ngân hàng, hoặc chính nội bộ doanh nghiệp để yêu cầu chuyển tiền hoặc cung cấp thông tin đăng nhập. Email có thể đến từ đúng địa chỉ của sếp hoặc đồng nghiệp nếu tài khoản đó đã bị chiếm quyền. Thiệt hại điển hình từ 50.000 đến 500.000 USD mỗi vụ. Marriott mất 5,2 triệu hồ sơ khách hàng trong vụ BEC năm 2020.

Dấu hiệu nhận biết: email tạo áp lực thời gian (“xử lý trong 2 giờ”), yêu cầu nhập mật khẩu hoặc mã OTP qua form, gửi ngoài giờ làm việc, tên miền địa chỉ gửi có ký tự lạ hoặc khác một ký tự so với tên miền thật.

Stealer và Ransomware

Mã độc dạng Stealer đánh cắp toàn bộ tài khoản, mật khẩu lưu trên trình duyệt và dữ liệu hệ thống. Ransomware mã hóa toàn bộ dữ liệu đặt phòng, khách hàng, tài chính và đòi tiền chuộc bằng tiền điện tử. Con đường xâm nhập phổ biến: file đính kèm giả CV ứng tuyển lễ tân, khai thác lỗ hổng hệ thống chưa cập nhật bảo mật, USB bị cài mã độc cố tình để quên tại khu vực nhân viên. Tiền chuộc trung bình trong ngành khách sạn hiện ở mức 800.000 USD.

Đánh cắp thông tin thẻ thanh toán

POS Malware được cài lén vào máy quẹt thẻ tại quầy lễ tân, spa hoặc nhà hàng. Thiết bị Skimmer phần cứng được gắn lên máy đọc thẻ gần như không thể phát hiện bằng mắt thường nếu không kiểm tra định kỳ. Ngoài ra, tấn công API booking trong quá trình đặt phòng trực tuyến cũng là con đường để thu thập dữ liệu thẻ ở quy mô lớn. Hilton Hotels bị phạt 700.000 USD năm 2017 vì để lộ dữ liệu thẻ. Mỗi hồ sơ thẻ bị đánh cắp gây thiệt hại bình quân 150–200 USD.

Tấn công WiFi và mạng nội bộ (MITM)

Kẻ tấn công tạo điểm phát WiFi giả với tên như “Hotel_Free_WiFi” để bẫy cả khách lẫn nhân viên. Nguy hiểm hơn: xâm nhập qua thiết bị IoT dùng mật khẩu mặc định chưa đổi camera IP, smart TV, điều hòa thông minh rồi từ đó pivot sang mạng nội bộ do hệ thống không phân vùng mạng (VLAN) đúng cách. Năm 2022, chuỗi khách sạn Hendrick tại Đức bị xâm nhập qua camera IP, để lộ dữ liệu 4 triệu khách.

Social Engineering và Vishing

Đây là hình thức tấn công phổ biến nhất tại Việt Nam năm 2024. Theo số liệu từ VNCERT, hơn 65% sự cố an ninh mạng bắt đầu từ social engineering. Kẻ tấn công gọi điện giả làm kỹ thuật viên IT yêu cầu mật khẩu hệ thống để “sửa lỗi khẩn”, hoặc dùng AI deepfake để giả giọng CEO gọi kế toán yêu cầu chuyển khoản, hoặc chat qua Zalo giả làm quản lý cấp cao yêu cầu mua gift card thanh toán khẩn. Không cần công nghệ chỉ cần nhân viên không có quy trình xác minh.

Ba tầng điểm yếu và tại sao khắc phục một tầng là chưa đủ

Phần phân tích của ông Tùng chỉ rõ: lỗ hổng bảo mật trong ngành khách sạn không phải vấn đề công nghệ đơn thuần. Chúng tồn tại ở ba tầng song song, và kẻ tấn công chỉ cần bẻ gãy một trong ba để vào được hệ thống.

Tầng công nghệ: PMS lạc hậu thiếu mã hóa dữ liệu, không phân vùng mạng WiFi khách và WiFi nội bộ, thiết bị IoT dùng mật khẩu mặc định chưa được đổi, không có giải pháp giám sát hành vi bất thường, sao lưu dữ liệu không đầy đủ hoặc chưa từng kiểm tra khả năng khôi phục.

Tầng con người: Nhân viên không nhận ra email và cuộc gọi lừa đảo, dùng chung tài khoản đăng nhập giữa các ca, sử dụng mật khẩu yếu hoặc tái sử dụng mật khẩu trên nhiều nền tảng, không báo cáo sự cố nghi ngờ vì sợ bị trách phạt.

Tầng quy trình và quản lý: Không có chính sách bảo mật thông tin được văn bản hóa, không có ngân sách và người phụ trách an ninh mạng, không có kế hoạch ứng phó sự cố không biết ai cần làm gì khi hệ thống bị tấn công, bên thứ ba như nhà cung cấp hoặc agency truy cập hệ thống mà không bị kiểm soát.

Đây là lý do nhiều khách sạn đầu tư nâng cấp phần cứng nhưng vẫn bị tấn công thành công. Công nghệ tốt hơn không bù được quy trình thiếu và nhân viên chưa được đào tạo.

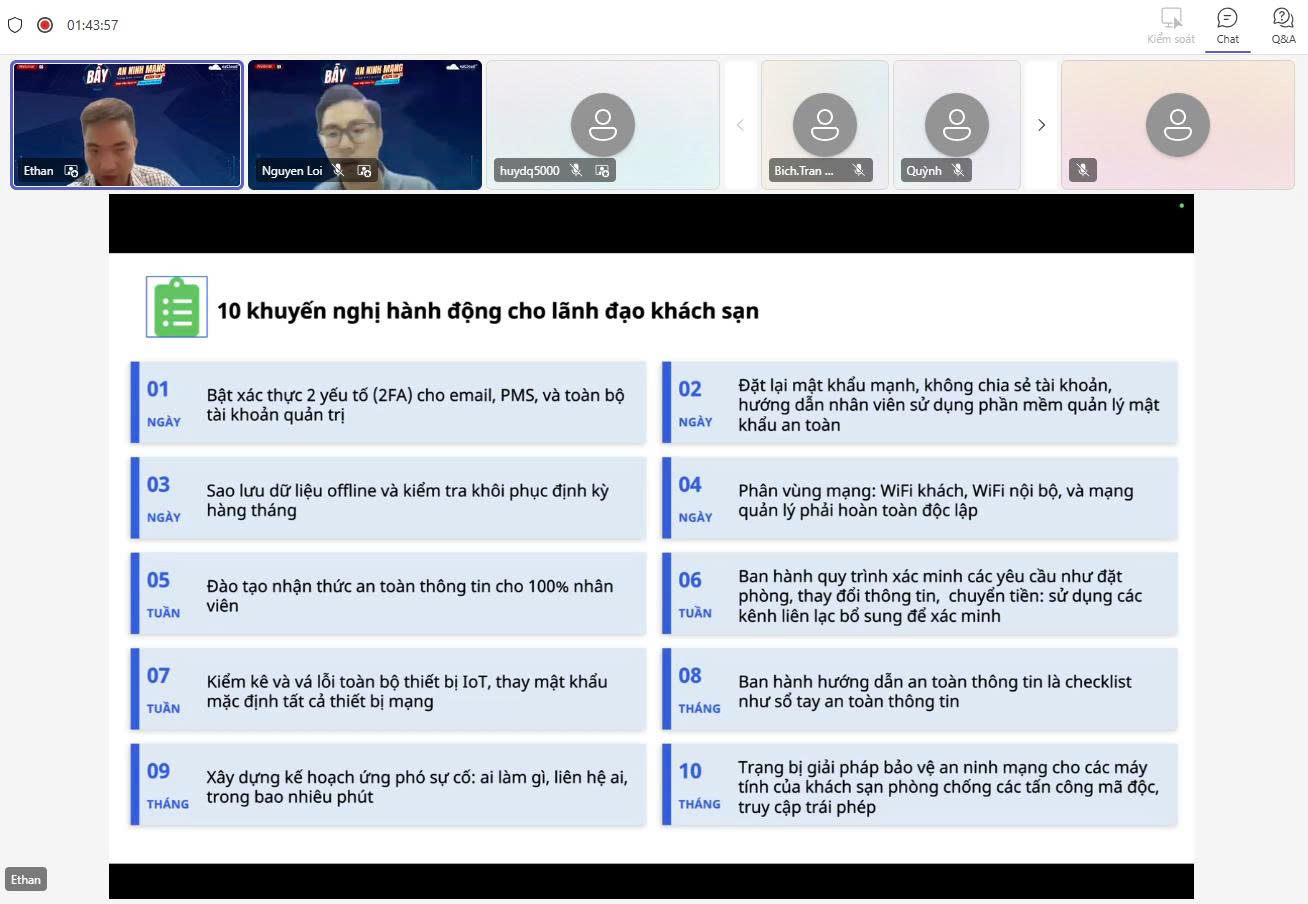

Lộ trình 10 hành động phòng thủ phân theo thời gian thực thi

Ông Tùng không dừng lại ở cảnh báo mà đưa ra lộ trình hành động cụ thể, được phân chia theo mức độ khẩn cấp và nguồn lực cần thiết. Điều quan trọng: bốn bước đầu tiên không tốn chi phí đáng kể và có thể triển khai ngay trong ngày.

Thực hiện ngay trong ngày

Bật xác thực hai yếu tố (2FA) cho toàn bộ tài khoản quản trị: email, PMS, tài khoản OTA, hệ thống thanh toán.

Đặt lại mật khẩu mạnh, chấm dứt việc dùng chung tài khoản giữa các nhân viên, hướng dẫn sử dụng phần mềm quản lý mật khẩu thay vì lưu trong file Excel hay ghi tay.

Sao lưu dữ liệu ra thiết bị offline độc lập và lên lịch kiểm tra khôi phục định kỳ hàng tháng đảm bảo backup thực sự có thể dùng được khi cần.

Phân vùng mạng: WiFi cho khách, WiFi vận hành nội bộ và mạng quản lý phải hoàn toàn độc lập, không được phép truy cập qua lại.

Thực hiện trong 1–2 tuần

Đào tạo nhận thức an toàn thông tin cho 100% nhân viên – không chỉ bộ phận IT. Lễ tân, kế toán, bộ phận đặt phòng đều là điểm tiếp xúc với rủi ro.

Ban hành quy trình xác minh nhiều bước cho các yêu cầu đặt phòng, thay đổi thông tin thanh toán và chuyển tiền: luôn xác nhận qua kênh liên lạc thứ hai, không chỉ phản hồi lại email hoặc tin nhắn gốc.

Kiểm kê toàn bộ thiết bị IoT trong khách sạn, thay mật khẩu mặc định tất cả thiết bị mạng, vá lỗi bảo mật cho các hệ thống chưa được cập nhật.

Thực hiện trong 1–2 tháng

Ban hành sổ tay hướng dẫn an toàn thông tin dạng checklist thực hành ngắn gọn, có thể áp dụng được, không phải tài liệu chỉ để trên kệ.

Xây dựng kế hoạch ứng phó sự cố: ai là người chịu trách nhiệm, liên hệ ai đầu tiên, cần làm gì trong 30 phút đầu tiên khi phát hiện bị tấn công.

Triển khai giải pháp bảo vệ an ninh mạng chuyên nghiệp cho các thiết bị đầu cuối phòng chống mã độc, kiểm soát truy cập trái phép và giám sát hành vi bất thường.

Kiến trúc bảo mật trong hệ thống PMS của ezCloud

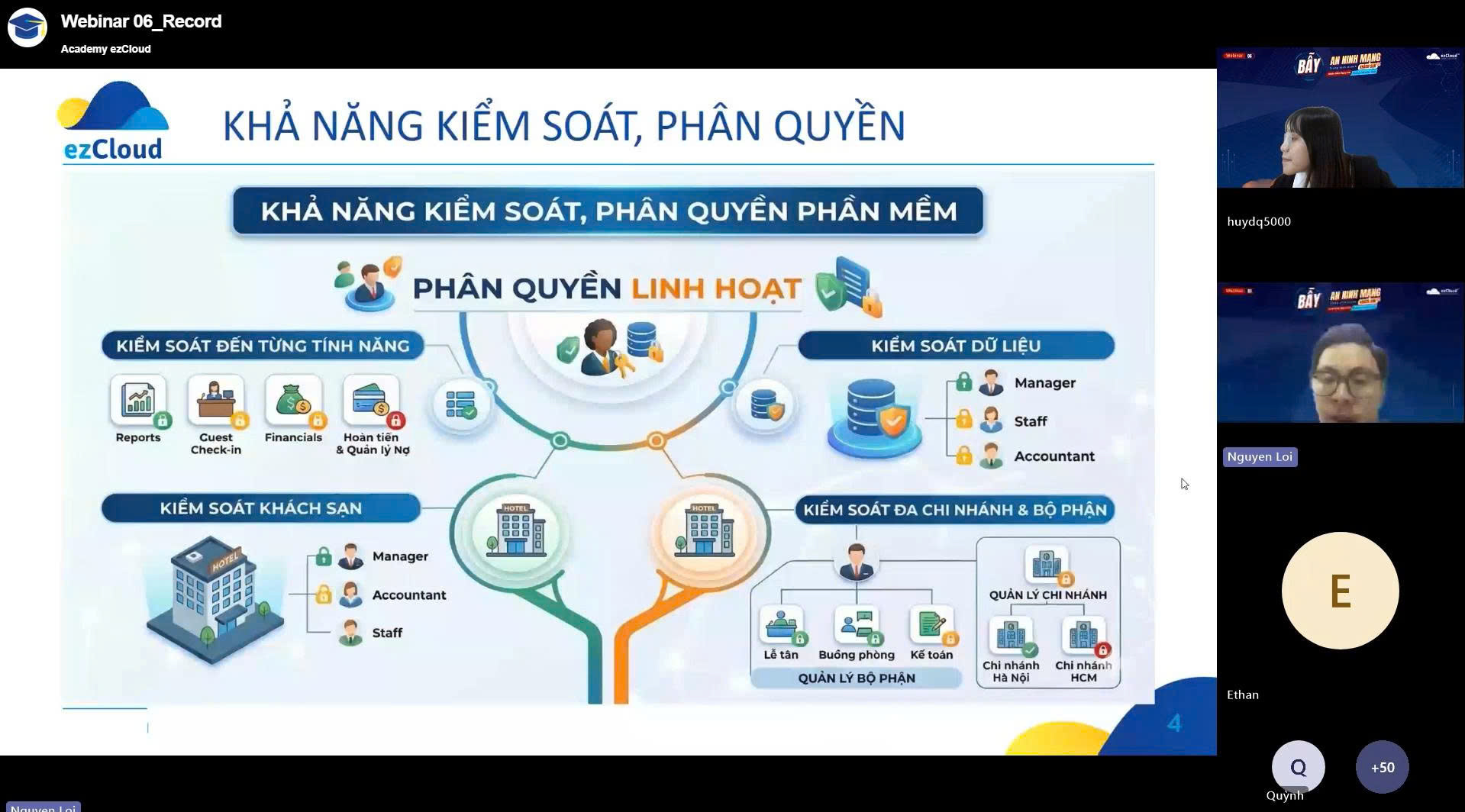

Sau phần phân tích rủi ro của ông Tùng, đại diện ezCloud trình bày cụ thể cách nền tảng PMS của mình đang được xây dựng để đáp ứng các yêu cầu bảo mật mà một khách sạn cần.

Điều cần làm rõ ngay: lựa chọn phần mềm quản lý khách sạn không chỉ là quyết định về tính năng vận hành. Đó còn là quyết định về mức độ bảo vệ dữ liệu khách hàng, dữ liệu tài chính và tính liên tục của hoạt động kinh doanh. Một PMS không có kiến trúc bảo mật đúng chuẩn là điểm vào của hầu hết các cuộc tấn công.

- Xác thực hai lớp (2FA) bắt buộc: Từ tháng 10/2026, toàn bộ tài khoản trên hệ thống ezCloud bất kể vai trò đều phải xác thực hai lớp. Đây không phải tùy chọn mà là yêu cầu bắt buộc của nền tảng.

- Kiểm soát phân quyền chi tiết: Mỗi nhân viên chỉ được phép truy cập đúng phần dữ liệu liên quan đến công việc của họ. Phân quyền chặt chẽ giúp giảm 60% phạm vi thiệt hại tiềm năng khi một tài khoản nội bộ bị xâm phạm.

- Mã hóa dữ liệu chuẩn AES-256: Toàn bộ dữ liệu khách sạn được mã hóa theo chuẩn AES-256 — cùng chuẩn mà Google và Amazon đang sử dụng. Ngay cả nhân viên kỹ thuật của ezCloud cũng không thể đọc được dữ liệu gốc của từng khách sạn.

- Chứng chỉ quốc tế: ezCloud đạt các chứng nhận ISO 27001 (An toàn thông tin), ISO 9001 (Chất lượng) và PCI DSS (Bảo mật thẻ thanh toán). PCI DSS là tiêu chuẩn bắt buộc để đảm bảo dữ liệu thẻ không thể bị đánh cắp dù kẻ tấn công có vào được hệ thống booking.

- Giám sát AI 24/7: Hệ thống sử dụng AI để phát hiện hành vi đăng nhập bất thường theo thời gian thực đăng nhập từ quốc gia chưa từng truy cập trước đó, truy cập dữ liệu nhạy cảm ngoài giờ làm việc, hoặc số lần truy cập bất thường vào cùng một tài khoản.

- Kiểm thử bảo mật định kỳ bởi bên độc lập: Thay vì tự đánh giá, ezCloud thuê các đơn vị an ninh mạng độc lập ethical hacker tiến hành tấn công thử nghiệm định kỳ để tìm và vá lỗ hổng trước khi kẻ tấn công thật sự khai thác chúng.

Khi khách hàng sử dụng ezCloud PMS, họ không chỉ dùng một hệ thống vận hành họ đang vận hành trên một nền tảng đã được kiểm tra độc lập, mã hóa đầu cuối và giám sát liên tục. Đây là sự khác biệt cụ thể, không phải lời hứa chung chung.

Ba bài học quan trọng nhất từ Webinar #06

- Hacker tấn công con người trước, hệ thống sau. Kỹ thuật tấn công tinh vi nhất vẫn bắt đầu từ một email được mở, một cuộc gọi được tin, một mật khẩu được cung cấp. Đào tạo nhân viên và xây dựng quy trình xác minh không phải việc làm một lần đó là thực hành vận hành liên tục.

- Không có khách sạn nào nhỏ đến mức không đáng bị tấn công. Tội phạm mạng có tổ chức không chọn mục tiêu theo quy mô chúng chọn theo mức độ dễ tấn công. Một khách sạn 30 phòng với WiFi không phân vùng và PMS không có 2FA dễ tấn công hơn nhiều so với chuỗi 500 phòng có hệ thống bảo mật chuẩn.

- Phòng thủ hiệu quả không đòi hỏi ngân sách lớn để bắt đầu. Bốn bước đầu tiên trong lộ trình 10 khuyến nghị bật 2FA, đặt lại mật khẩu, sao lưu offline, phân vùng WiFi gần như không tốn chi phí nhưng loại bỏ phần lớn các vector tấn công phổ biến nhất. Hành động hôm nay không cần chờ phê duyệt ngân sách.

Ba việc khách sạn có thể làm ngay hôm nay

Nếu chỉ có thể thực hiện ba việc sau khi đọc bài này, đây là ba việc có tác động lớn nhất trong thời gian ngắn nhất:

- Bật 2FA cho toàn bộ tài khoản quản trị ngay hôm nay. Email, Booking.com, Agoda, hệ thống PMS. Mỗi tài khoản chưa có 2FA là một cánh cửa mở.

- Kiểm tra lại ngay hôm nay xem WiFi khách và WiFi nội bộ có dùng chung mạng không. Nếu có, đây là lỗ hổng nghiêm trọng cần xử lý ngay bất kỳ thiết bị nào kết nối WiFi khách đều có thể trở thành đường vào hệ thống vận hành.

- Đặt lịch họp trong tuần này để xây dựng quy trình xác minh cho yêu cầu thanh toán. Mọi yêu cầu chuyển tiền hoặc thay đổi thông tin tài khoản nhận tiền dù từ email hay điện thoại đều phải được xác nhận qua một kênh liên lạc độc lập thứ hai.

Hệ thống PMS của bạn đang được bảo vệ ở mức nào?

Nếu bạn chưa chắc chắn về câu trả lời đó chính là tín hiệu cần hành động. Rủi ro an ninh mạng không biến mất khi bạn không nhìn vào nó.

ezCloud cung cấp buổi tư vấn miễn phí để đánh giá mức độ bảo mật hiện tại của hệ thống khách sạn bạn đang vận hành, từ kiến trúc phân quyền, cấu hình 2FA, đến khả năng phát hiện hành vi bất thường. Không áp lực bán hàng chỉ đánh giá thực chất.

Xem lại toàn bộ nội dung Webinar #06: Xem video record tại đây

Đăng ký nhận tư vấn từ đội ngũ ezCloud: ezCloud.vn